Najbardziej niebezpieczna wyszukiwarka w sieci, tak to Shodan.io. Wyszukiwarka nie zbiera informacji o treści stron internetowych, zaś informacje o urządzeniach podłączonych do Internetu.

Strona została uruchomiona w 2009 roku, a 2013 roku wywołała panikę po publikacji artykułu przez CNN.

Okazało się, że wyszukiwarka zindeksowała, system sterowania lodowiskiem, myjnię samochodową, a nawet jedną z elektrowni w stanach zjednoczonych.

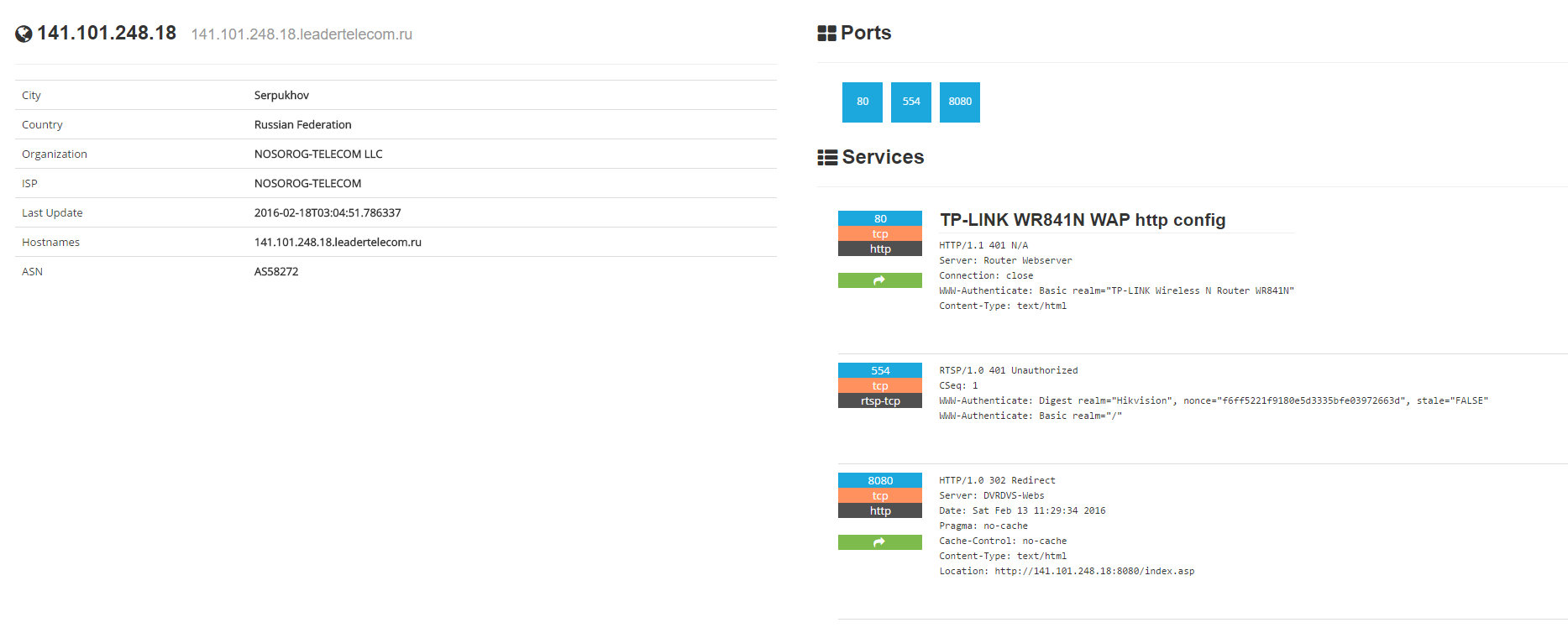

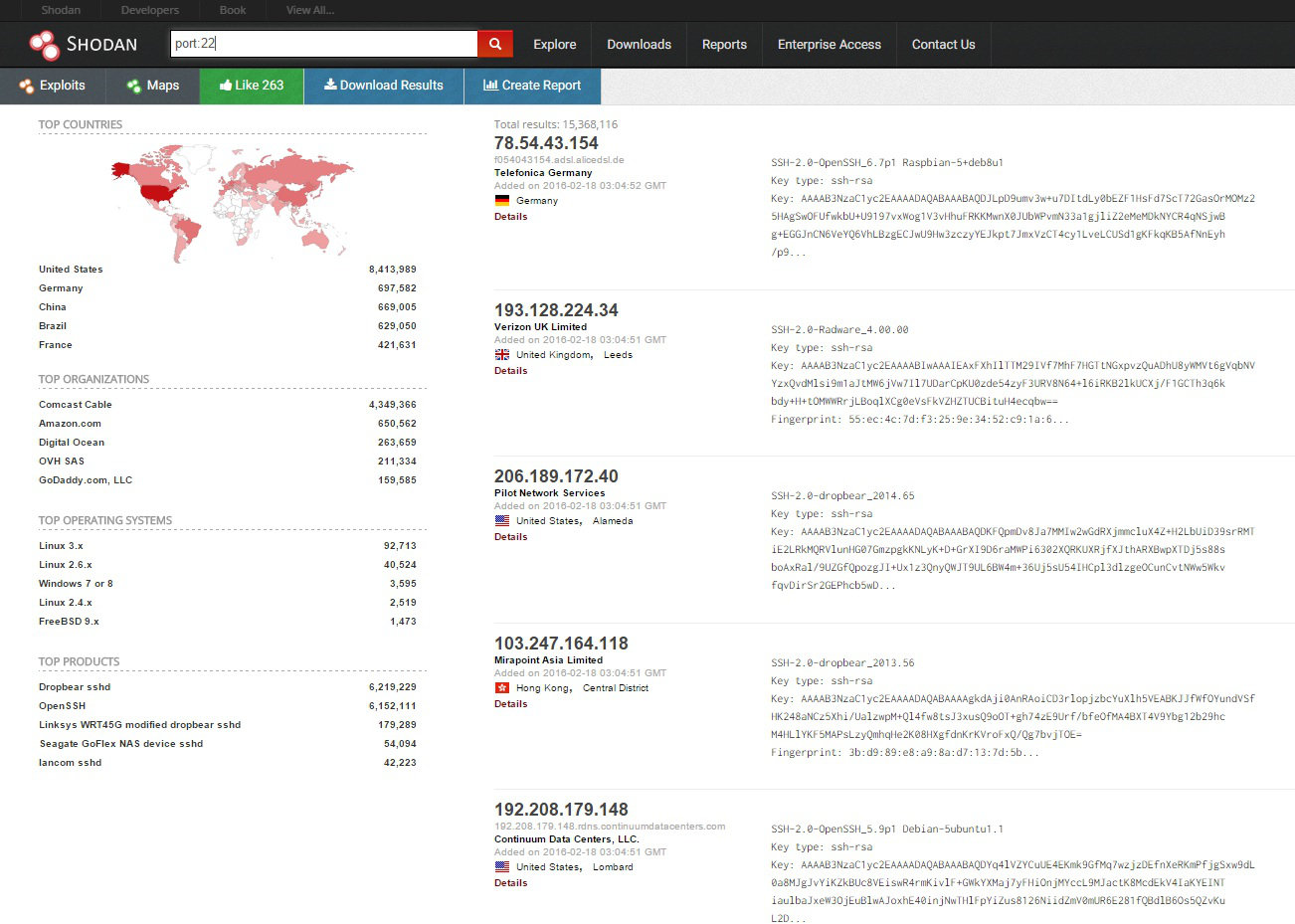

Wyszukiwarka ta działa w bardzo prosty sposób, przeszukuje całe pule adresowe w poszukiwaniu otwartych portów i uruchomionych na nich usług. Następnie indeksuje te informacje wraz z bannerami powitalnymi uruchomionych tam usług oraz wiele innych metadanych. Mając tę wiedzę wystarczy wypróbować hasła domyślne dla wybranych usług. W wielu przypadkach to wystarczy, aby dostać się do panelu sterowania niejednym urządzeniem na świecie. Bez problemu można znaleźć systemy monitoringu które są udostępnione w globalnej sieci z domyślnymi hasłami.

Wszystko to ułatwia stosowanie filtrów. Możemy filtrować wyszukiwanie nie tylko po adresie IP ,ale także według metadanych, porcie, czy nazwie domeny.

Obrona

Zapytanie się, jak chronić się przed znalezieniem się w wyszukiwarce Shodan.

Dam kilka porad jak zabezpieczyć urządzenie lub sieć.

- Ogranicz liczbę publicznie dostępnych usług i urządzeń – zweryfikuj do których urządzeń i usług rzeczywiście jest potrzebny zdalny dostęp. Zweryfikuj też swój firewall, najlepiej zablokować połączenia przychodzące z zewnątrz do tych zasobów naszej sieci.

- Jeśli potrzebujesz dostęp do wewnętrznych zasobów z zewnątrz używaj tunelu VPN – jeśli zdalny dostęp do jakiś zasobów jest rzeczywiście niezbędny, zastosuj tunel VPN. Nawet jeśli Shodan zindeksuje otwarty port, znacznie trudniej dokonać ataku na usługę VPN w porównaniu do innych, szczególnie przy zastosowaniu OpenVPN.

- Zmień domyślny port zasobu udostępnionego w sieci – warto przekierować port wewnętrzny na zewnątrz przy pomocy NAT’a zmieniając jego domyślny port. Domyślne porty znacznie ułatwiają domyślenie się jaka usługa jest dostępna po naszym adresem IP. Przykładowe porty domyślne aplikacji: 80 – HTTP, 443 – HTTPS, 23 – Telnet, 22 – SSH, 21 – FTP.

- Zmień domyślne hasło – powinno to być standardową praktyką przy początkowej konfiguracji jakiegokolwiek urządzenia czy usługi.

- Wyłącz lub zmień baner udostępniany podczas próby połączenia przez usługi – bardzo wiele usług udostępnia możliwość wyłączenia, bądź modyfikacji bannera powitalnego podczas odebrania przez wybraną usługę połączenia przychodzącego. Często według bannera można jednoznacznie stwierdzić jaką wersję oprogramowania używamy.

Shodan oczywiście nie jest jedynym narzędziem ułatwiającym pracę cyberprzestępcom, jednak testy penetracyjne są znacznie ułatwione.