Prawie codziennie słyszymy o atakach na instytucje oraz zwykłych użytkowników. Często trudno sobie wyobrazić skalę tego problemu. W tym artykule przedstawię kilka narzędzi do śledzenia ataków występujących w internecie, pozwalających śledzić zarówno napastników jak i ofiary.

Dane zbierane to tego typu map są sbierane przy pomocy honeypot’ów, zbierania anonimowych statystyk dzięki ISP na całym świecie, a także specjalnego oprogramowania do zbierania tego typu danych.

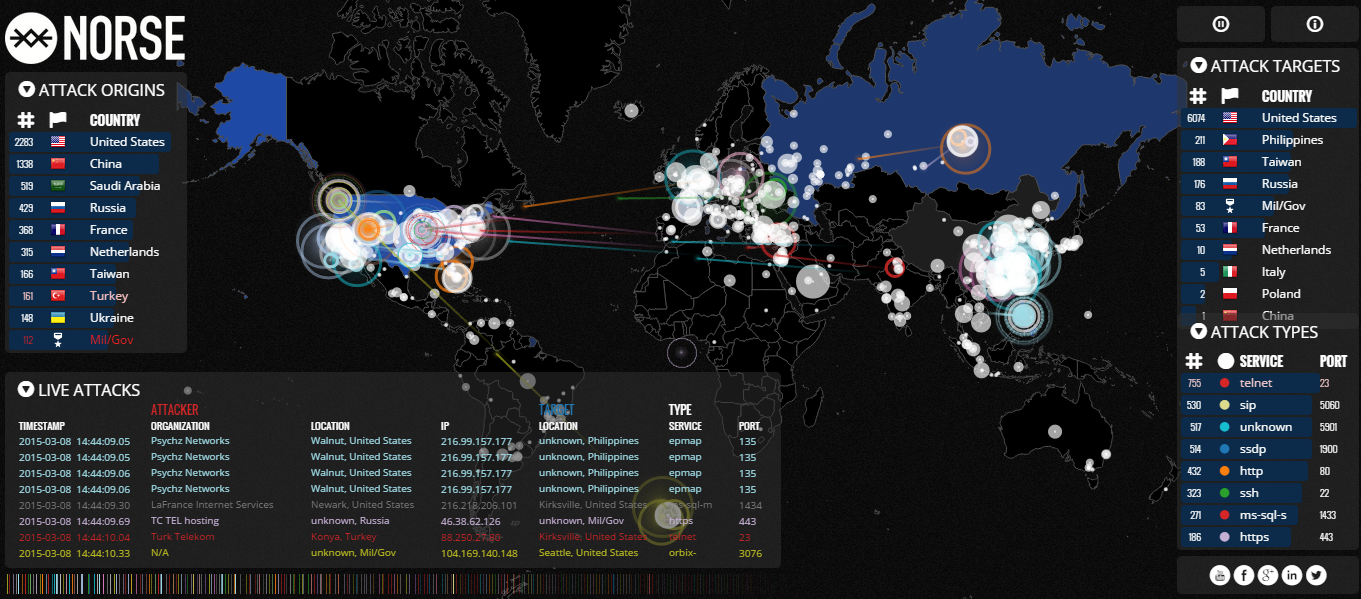

Firma Norse Corporation stworzyła jeden z pierwszych systemów oceny ryzyka ataku cybernetycznego. System ten pozwala w czasie rzeczywistym określić źródło i typ ataku, co pomaga zatrzymać go w ciągu kilku minut. Stworzyli moim zdaniem jedną z najlepszych map to wizualizacji ataków dokonywanych na świecie w czasie rzeczywistym. Mapa pozwala prześledzić typ ataku, adres IP atakującego oraz z jakiego kraju atakujący pochodzi.

Jest to mapa stowrzona prze firmę Cyber Eye, jego mapka przypomina te pokazane w filmie Gry wojenne (1983).

Jest bardzo ładnie zrobiona wizualnie jednak nie posiada zbyt wiele danych do analizy.

Jest to mapa zagrożeń stworzona przez Arbor Networks, jej największą zaleta jet możliwość cofnięcia się w czasie. Pozwala również wyświetlić dane w postaci wygodnej tabeli, co znacznie pomoże w analizie danych. Dane pochodzą od setek ISP, którzy zgodzili się przekazywać anonimowe dane.

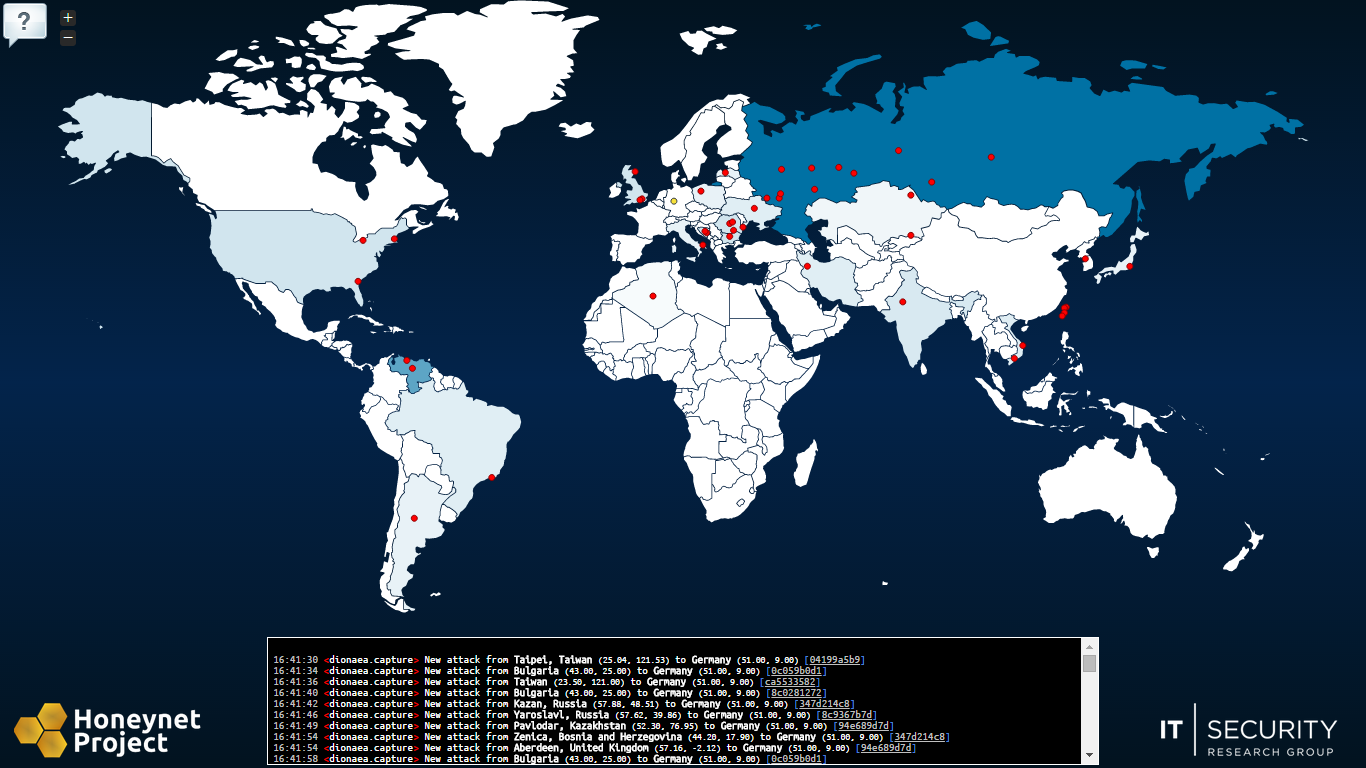

Jest mapą, która zbiera dane z honeypotów rozmieszczonych na całym świecie. Mapa posiada bardzo dużo przydatnych informacji, a także pozwala przeanalizować złośliwe oprogramowanie przy pomocy VirusTotal.

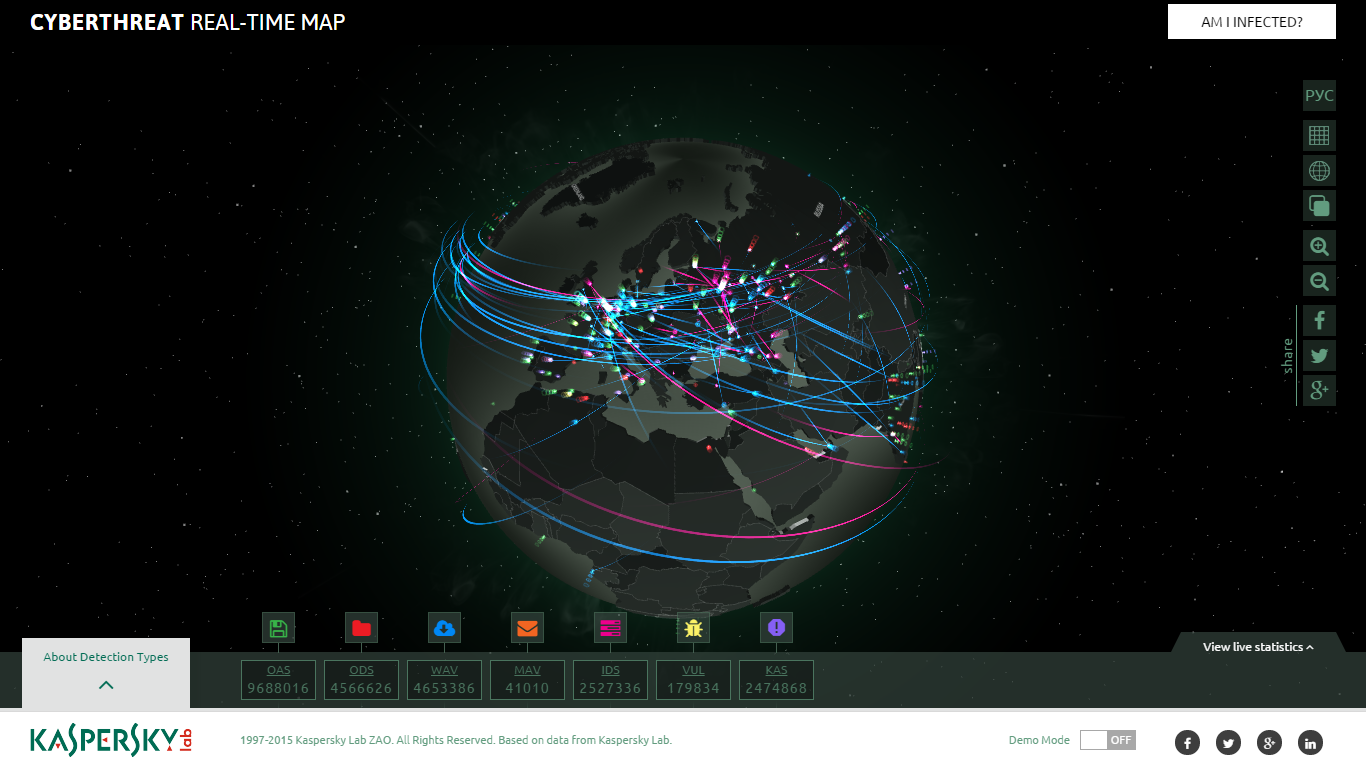

Jest to mapa firmy Kaspersky, jest bardzo ciekawie dopracowana pod względem graficznym. Można wyświetlać mapę w formie globu lub płaskiej mapy. Ponadto posiada szereg filtrów, które pomagają w analizie danych.

W sieci istnieje jeszcze szereg tego typu urządzeń, każde z nich posiada podobne możliwości, jedyna różnica do źródło danych.